Vamos a jugar un poco con SET. La idea es sencilla, mandar un SMS a un empleado de la empresa a la que queremos auditar, diciéndole que ingresen en una página ( que previamente habremos preparado para infectar, concienciar, etc) haciéndonos pasar por alguien de la empresa o cercano a ella.

Como hemos hablado muchas veces en este blog, la fase de information gathering es muy importante, y mucha gente obvia muchos detalles, considerándolos superfluos, o poco necesarios. Vamos a imaginar, centrándonos en este vector de ataque. Si hemos hecho nuestros deberes, casi seguro que podamos encontrar teléfonos móviles de empleados ( con suerte sysadmin o gerente). Teniendo una lista de personas, podemos buscar en foros, por ejemplo un gerente que vende una casa y aparece su teléfono móvil, o un proveedor de la empresa, etc.

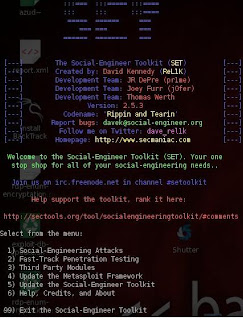

Nos ponemos manos a la obra, y ejecutando SET, nos aparecen las opciones:

Elegimos la opción 1.- luego elegimos la opción 7.- SMS Spoofing Attack Vector.

La siguiente opción es Realizar el ataque, o crear una plantilla personalizada. Elegimos la primera, con numerosas plantillas ( errores ortográficos, fechas mal, etc) o creamos una nueva ( ver imagen)

La creación de plantilla es muy sencilla, y se guarda para posteriores usos. Continuamos diciéndole que queremos usar una plantilla predefinida, y nos aparecerán todas las por defecto, y las que hayamos creado.

La siguiente opción que tenemos es la elegir el proveedor de SMS´s que queremos usar. Tenemos una opción gratis que no funciona, dos de pago, y la opción de mandar el SMS a un emulador Android, previamente instalado. Para estas pruebas he usado http://www.lleida.net/es/ que tiene un servicio de pruebas, de 20 mensajes, muy simpático y efectivo. Te registras en 5 minutos, te dan un user/pass, y te lo pide SET. Sencillo, gratis y efectivo.

Hoy en día, cuanta gente tiene teléfonos con internet, que al ver un SMS puedan pinchar, y acceder a una web infectada?

Otro vector social sería el de que no falsear el número de móvil remitente, usar el número que nos proporciona el servicio de Lleida.net, e intentar " soy el informático, por favor dime tu usuario y clave que hay problemas en el centro y no podemos entrar en tu pc" un domingo por la tarde. El SMS recibido estará disponible entrando en la web de LLEIDA.net a nuestro apartado privado.

Espero que os guste, y que no le mandéis muchos mensajes a vuestros amigos con sorteos, policía, etc.

.

Gracias por leerme.